Por un escritor de hombre misterioso

Explicamos cuáles son los principales métodos para atacar una tarjeta SIM y damos algunos consejos para protegernos.

Podemos decir que cualquier dispositivo que utilicemos, cualquier servicio o programa, puede llegar a sufrir algún problema de seguridad en un momento dado. Es por ello que siempre debemos mantener protegidos todos los equipos, contar con actualizaciones y programas que nos ayuden a evitar el malware. Sin embargo los piratas informáticos constantemente buscan la manera de atacar. En este artículo vamos a hablar de qué métodos pueden usar para atacar una tarjeta SIM . Es algo que podría comprometer seriamente nuestra privacidad.

Cuáles son los principales ataques para comprometer una tarjeta SIM

Alertan sobre una falla de seguridad que afecta a celulares Samsung con chip Exynos - LA NACION

:quality(85)/s3.amazonaws.com/arc-wordpress-client-uploads/infobae-wp/wp-content/uploads/2019/09/14084237/SMS-ataque.jpg)

Simjacker: nueva falla de seguridad en smartphones que se aloja en la tarjeta SIM ha afectado a más de 1.000 millones de usuarios - Infobae

Prevencion de vulneracion de datos mitigar el riesgo de un ataque 1 51 - FasterCapital

Ransomware y cibercrimen: consideraciones de seguridad en el sector de las criptomonedas

SIM swapping: qué es y cómo detenerlo

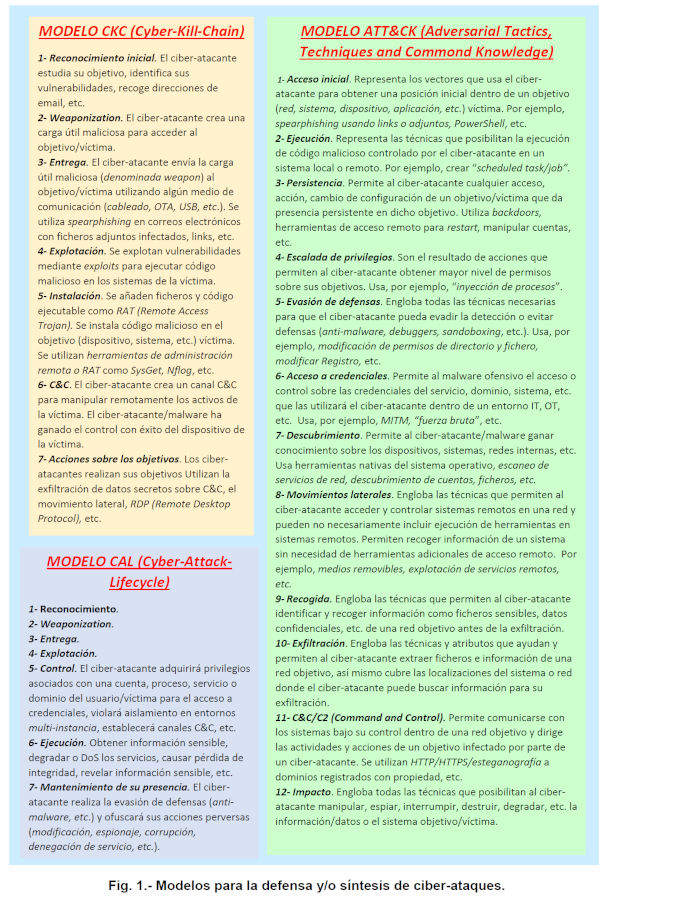

NUEVOS HORIZONTES DE PROTECCIÓN Y DEFENSA PROACTIVA DEL DAIM/MIAD CONTRA TODO TIPO DE CIBERATAQUES INSIDIOSOS - Conectores-Redes-Fibra óptica-FTTh-Ethernet

Cuáles son los principales ciberataques a los smartphones? : Applicantes – Información sobre apps y juegos para móviles

Tarjetas SIM de 29 países vulnerables a ataques remotos Simjacker - Una al Día

Symantec avisa de nuevas operaciones de espionaje lanzadas por el grupo APT28 dirigidas contra organizaciones militares y gubernamentales - Seguridad y Vigilancia

Preparados para el Black Friday? Estos son los ciberataques que más se repiten, ITDigitalSecurity

Prevencion de vulneracion de datos mitigar el riesgo de un ataque 1 51 - FasterCapital